Comment supprimer Search.searchidd.com

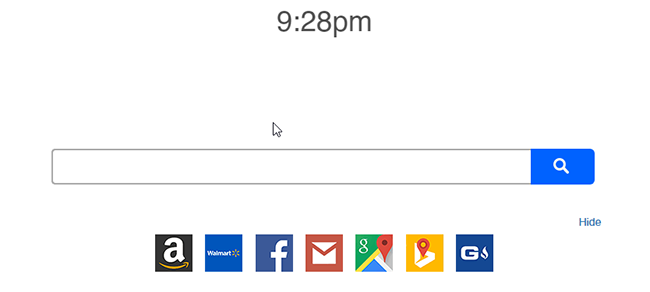

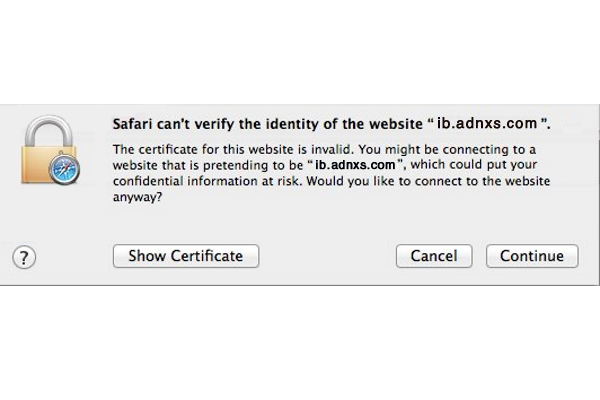

Search.searchidd.com is a browser hijacker that forcibly changes search engine of a browser and blocks all attempts from being deleted. Le principal coupable de l'apparition d'un pirate de navigateur est un logiciel gratuit de mauvaise qualité qui installe des programmes supplémentaires sans que l'utilisateur ne s'en rende compte. Le seul but de ce programme est de gagner des revenus via des résultats de recherche modifiés et des redirections qui vous font visiter des pages sponsorisées.