processus de cryptage Pedro Ransomware

Pedro est le type d'un virus, qui appartient à la STOP (DJVU) famille ransomware. L'infection par ce type de virus est toujours imprévisible. Les pirates informatiques utilisent généralement e-mail malveillant pièces jointes et les attaques directes, muni d'une aide de la ports ouverts de votre appareil. Si un pirate a réussi et a obtenu l'accès à votre appareil, il ou elle commence injection processus. Si le virus a été injecté avec succès, cela commence balayage (il cherche différents types de documents et fichiers multimédias) et chiffrement processus. Après toutes ces étapes ont été réalisées, vos fichiers illisible, comme il est le prolongement supplémentaire .pedro. Si vous voyez cette extension, c'est une mauvaise journée pour vous. Ne pas essayer d'enlever Pedro ransomware par vous-même, car il y a une possibilité de corrompu vos fichiers tout! Maintenant, nous devrions jeter un oeil à la demande de rançon, appelé _readme.txt. Les pirates informatiques habituellement laissé des notes pour vous assurer, qu'il n'y a pas d'autre moyen (En réalité – il y a) mais de les payer:

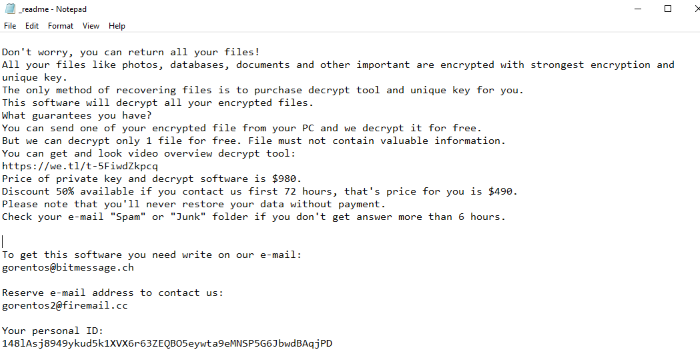

ATTENTION!

Don't worry, you can return all your files!

All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://we.tl/t-5FiwdZkpcq

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that's price for you is $490.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

gorentos@bitmessage.ch

Reserve e-mail address to contact us:

gorentos2@firemail.cc

Your personal ID:

656lAsd8943yret5k5GhY6r63*******

Comme vous pouvez le voir, ils essaient de vous faire payer en disant que leurs méthodes de cryptage sont les plus forts et il est plus facile de les payer. En outre, ils disent que cela est une bonne affaire – nous vous dupés, infecté votre appareil et vous avez maintenant un prix discount (encore le prix est trop élevé). Ne pas leur faire confiance et ne les paient pas, il n'y a pas une garantie qu'ils vont honorer leurs promesses. Il ne vaut rien pour eux de vous tromper à nouveau. Si vous vous demandez, comment supprimer Pedro Ransomware et décrypter les fichiers .pedro, Lisez attentivement nos guider!

Guide de l'article

- Comment supprimer Pedro Ransomware de votre ordinateur

- Comment supprimer le cryptage Pedro Ransomware de vos fichiers

- Récupération de données

- Outils de décryptage automatisés

- Versions antérieures de Windows

Comment supprimer Pedro Ransomware de votre ordinateur?

Nous vous recommandons vivement d’utiliser un puissant programme anti-malware doté de cette menace dans sa base de données. Cela atténuera les risques d'une mauvaise installation, et supprimera Pedro de votre ordinateur avec tous ses restes et les fichiers s'inscrire.

Solution pour Windows utilisateur: notre choix est Norton 360 . Norton 360 scanne votre ordinateur et détecte diverses menaces comme Pedro, puis supprime le avec tous les fichiers malveillants liés, dossiers et clés de registre.

Si vous êtes un utilisateur de utilisateur de Mac, nous vous conseillons d'utiliser Combo Cleaner.

Comment décrypter les fichiers .pedro?

Une fois que vous avez supprimé le virus, vous pensez probablement comment décrypter les fichiers .pedro. On va examiner les moyens possibles pour décrypter vos fichiers.

Récupération des données de récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Restaurer les données à l'aide d'outils de déchiffrement automatisés

Malheureusement, en raison de la nouveauté de Pedro ransomware, pour le moment, Il n'y a pas de déchiffreur automatique disponible pour ce cryptographe.. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

Restauration de données avec les versions précédentes de Windows

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Restaurer le système avec la restauration du système

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Bonjour, mes fichiers étaient sur un disque dur externe sans système lorsqu'ils ont été cryptés par le rançongiciel .pedro….. avec System Recovery et Windows BKP ne s'appliquent pas à ce type de solution,,,,,Si vous connaissez un moyen de récupérer ces fichiers, s'il vous plaît poster…..merci beaucoup…