Qu'est-ce que c'est Ntuseg Ransomware?

STOP (Djvu) est une grande famille de crypto virus, dont le nombre augmente constamment. Alors Ntuseg Ransomware est un cryptovirus de cette famille. L'activité de ce extortionist est venu à la fin de Juillet 2019 et il a été écrit à l'origine pour les utilisateurs qui parlent anglais, mais par la suite, Ntuseg Ransomware répandu partout. Ntuseg Ransomware crypte les données des utilisateurs de différents types et formats, en règle générale, qui sont les plus importants pour l'utilisateur. Par exemple, il peut être des photos, d'audio, de vidéo et autres supports multimédia, des archives, des documents texte, et beaucoup plus, ce qui soulève immédiatement la question de savoir comment supprimer Ntuseg Ransomware. Il ajoute une extension spéciale .ntuseg à ces fichiers et les rend inutilisables. Également, le cryptovirus crée un fichier texte _readme.txt, dans lequel les exigences des attaquants et le prix de rachat sont écrits.

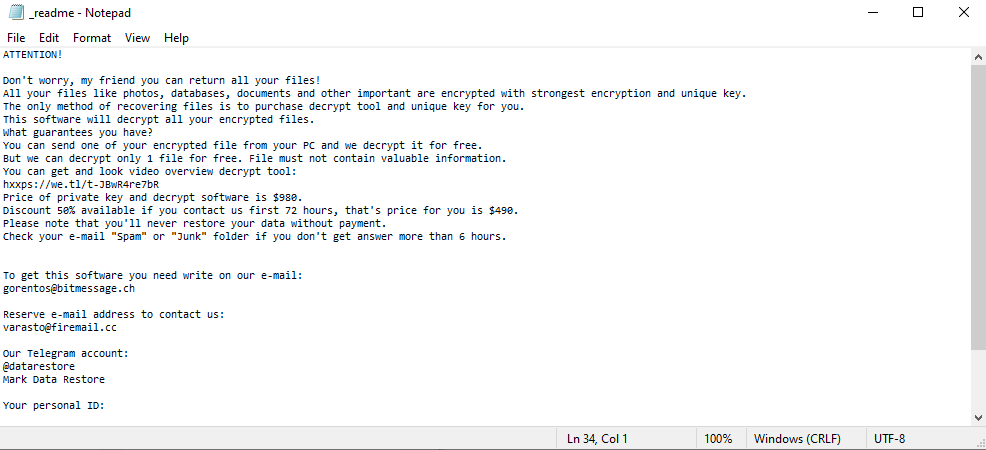

ATTENTION!

Don’t worry, my friend you can return all your files!

All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

hxxps://we.tl/t-JBwR4re7bR

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 heures, that’s price for you is $490.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 heures.To get this software you need write on our e-mail:

gorentos@bitmessage.chReserve e-mail address to contact us:

varasto@firemail.ccOur Telegram account:

@datarestore

Mark Data RestoreYour personal ID:

***

Les malfaiteurs inclinent de diverses manières les utilisateurs à payer une rançon, par exemple, le fichier _readme.txt contient une offre de paiement dans les 72 heures, ce qui donne un 50% remise ($490), sinon le prix de la rançon sera $980. Bien sûr, vous n'avez pas besoin de payer, parce qu'il n'y a aucune garantie que les fichiers seront vraiment décryptées. Hormis, c'est juste une grosse somme d'argent. Vous trouverez ci-dessous des instructions détaillées sur la procédure à suivre pour supprimer Ntuseg Ransomware et déchiffrer les fichiers .ntuseg..

Comment supprimer Ntuseg du votre ordinateur?

Vous pouvez essayer d’utiliser l’outil anti-malware SpyHunter pour supprimer Ntuseg ransomware du votre ordinateur. La nouvelle technologie de détection des ransomwares est capable d'exécuter une analyse instantanée pour ransomware, ce qui est parfait pour protéger votre ordinateur en cas de nouvelle attaque de ransomware.

SpyHunter fournit une occasion de supprimer 1 logiciel malveillant détecté gratuitement pendant la période d'essai. Le coût de la version complète du programme est $39,99 (vous recevez 6 mois d'abonnement). En cliquant sur le bouton, vous acceptez CLUF et Politique de confidentialité. Téléchargement commencera automatiquement.

Comment décrypter les fichiers .Ntuseg?

Une fois que vous avez supprimé le virus, vous songez probablement à récupérer des fichiers du cryptage. On va examiner les moyens possibles pour décrypter vos fichiers.

Récupération des données de récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Restaurer les données à l'aide d'outils de déchiffrement automatisés

Malheureusement, en raison de la nouveauté de Ntuseg ransomware, pour le moment, Il n'y a pas de déchiffreur automatique disponible pour ce cryptographe.. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

Restauration de données avec les versions précédentes de Windows

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows copie les fichiers et les dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur.. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Restaurer le système avec la restauration du système

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Écrit par D Rami