Money processus de cryptage de ransomware.

Money ransomware est la deuxième modification de Money ransomware, qui était actif en Septembre et appartient à la Dharma famille fichier de chiffrement. L'autre nouvelle version de Money ransomware peut confondre facilement les utilisateurs, car ces versions ne diffèrent que par des algorithmes de chiffrement et email. La famille de ransomwares fichiers chiffrement est très répandue Phobos partout dans le monde et se compose de ces membres, comme oo7 et CASH ransomwares. Il est facile d'être infecté par ce virus, comme les créateurs utilisent des astuces pour rendre l'utilisateur installer inaperçu. La façon la plus répandue de la diffusion, il est faux courriels. Les pirates informatiques envoient des e-mails, comme si c'est un message d'une entreprise bien connue et ajoute une pièce jointe. Le code du virus est injecté dans le fichier et il active une fois que le destinataire ouvre cette pièce jointe. Si vous êtes déjà infecté par ce virus, ne pasessayer de déchiffrer le cryptage Money ransomware manuellement, car elle peut conduire à l'endommagement des données permanentes.

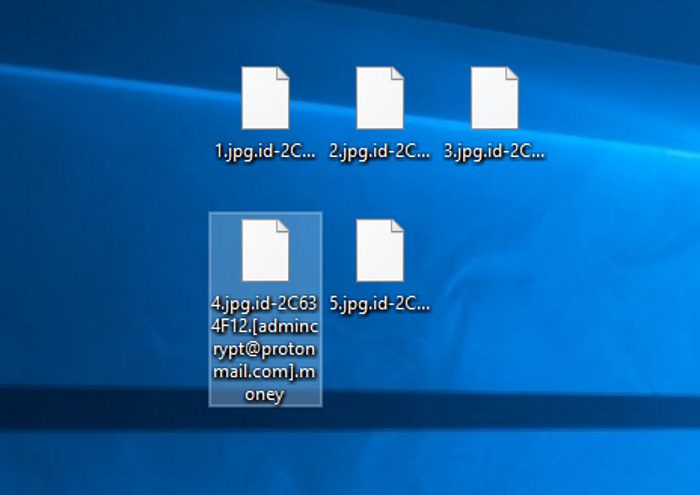

Les mécanismes de chiffrement de cette version sont les mêmes cette version de Money ransomware. La différence entre eux est les algorithmes de chiffrement. Cette version de Money ransomware la structure des encrypte documents Office et des fichiers multimédias dans un peu différemment, si l'extension, que les fichiers sont, est un peu différent – .* id- aléatoire *.[admincrypt@protonmail.com].argent. La même chose est même la fenêtre de rançon, qui nous fournit les informations suivantes:

All your files have been encrypted!

Write this ID in the title of your message *id number*

In case of no answer in 24 hours write us to these e-mails: admincrypt@protonmail.com

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click ‘Buy bitcoins’, and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

Nous voulons vous avertir: éviter tout contact avec les rançons. Leurs paroles ne peuvent pas faire confiance, car ils ne donnent aucune garantie réelle qu'ils vous aider. En outre, ils peuvent tout faire bien pire; ils peuvent vous envoyer un programme malveillant au lieu de l'outil de décryptage et voler tout, que vous gardez sur l'appareil, comme les mots de passe et des comptes, ou même détruire toutes vos données! Si vous avez vraiment besoin de retirer l'argent ransomware et décrypter .[admincrypt@protonmail.com].fichiers d'argent, vous feriez mieux d'utiliser notre guider!

Guide de l'article

- Comment faire pour supprimer l'argent Ransomware de votre ordinateur

- Comment supprimer le cryptage argent Ransomware de vos fichiers

- Récupération de données

- Outils de décryptage automatisés

- Versions antérieures de Windows

Comment supprimer Money Ransomware de votre ordinateur?

Nous vous recommandons vivement d’utiliser un puissant programme anti-malware doté de cette menace dans sa base de données. Cela atténuera les risques d'une mauvaise installation, et supprimera l'argent de votre ordinateur avec tous ses restes et les fichiers s'inscrire.

Solution pour Windows est: notre choix est Norton 360 . Norton 360 scanne votre ordinateur et détecte diverses menaces comme l'argent, puis supprime le avec tous les fichiers malveillants liés, dossiers et clés de registre.

Si vous êtes un utilisateur de utilisateur de Mac, nous vous conseillons d'utiliser Combo Cleaner.

Comment décrypter .* id- aléatoire *.[admincrypt@protonmail.com].argent fichiers?

Une fois que vous avez supprimé le virus, vous pensez probablement comment décrypter .* id- aléatoire *.[admincrypt@protonmail.com].argent fichiers. On va examiner les moyens possibles pour décrypter vos fichiers.

Récupération des données de récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Téléchargement est une version d'évaluation pour la récupération de fichiers. Pour déverrouiller toutes les fonctionnalités et tous les outils, l'achat est requis ($49.99-299). En cliquant sur le bouton, vous acceptez CLUF et Politique de confidentialité. Téléchargement commencera automatiquement.

Restaurer les données à l'aide d'outils de déchiffrement automatisés

Malheureusement, en raison de la nouveauté de l'argent ransomware, pour le moment, Il n'y a pas de déchiffreur automatique disponible pour ce cryptographe.. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

Restauration de données avec les versions précédentes de Windows

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Restaurer le système avec la restauration du système

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.

Ce tutoriel a-t-il été utile?[Total: 0 Moyenne: 0]

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.

Vous pouvez toujours essayer d'utiliser la Restauration du système pour restaurer votre système à son état avant l'infiltration de l'infection. Toutes les versions de Windows incluent cette option.

- Tapez le restaurer dans le outil de recherche;

- Cliquez sur le résultat;

- Choisissez point de restauration avant l'infiltration de l'infection;

- Suivez les instructions à l'écran.