DECP processus de cryptage de ransomware

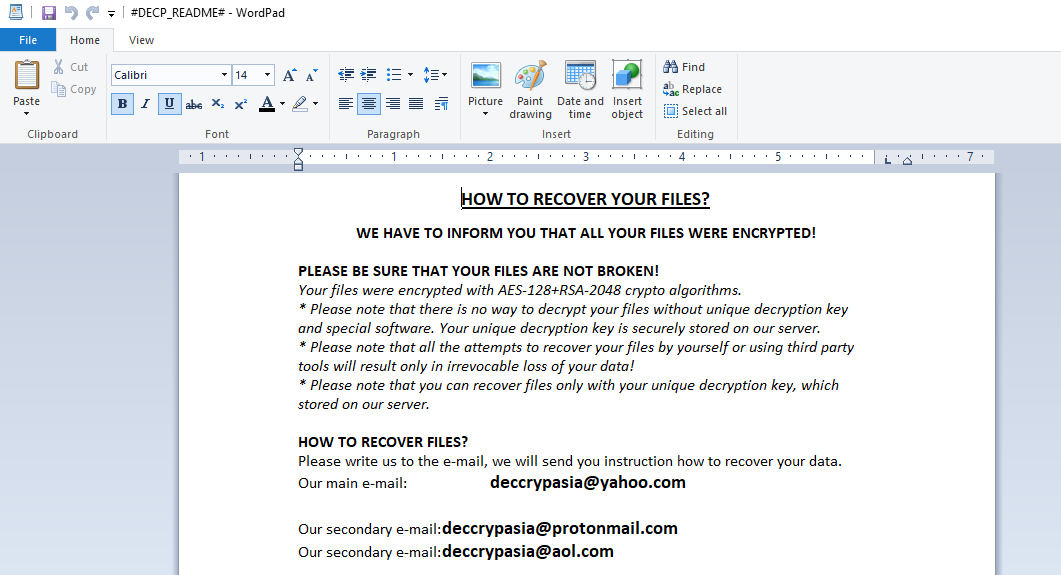

DECP malware est classé comme ransomware, qui appartient à la matrice Ransomware famille. Les fonctions de ce logiciel malveillant doivent changer structures de fichiers afin de les rendre illisible. Les pirates informatiques utilisent un certain nombre de tours pour infecter votre appareil, tels que les e-mails de spam, brutale forçant, faux logiciels et etc. Nous vous avertissons, qu'il est dangereux d'ouvrir suspect liens et e-mail pièces jointes, comme le virus infecte les systèmes dans presque rien de temps. à peine l'injection peut être remarqué ainsi que le processus de cryptage. Le résultat de ce toujours le même – l'utilisateur ne peut pas ouvrir certains fichiers, leur origine extensions ont été modifiés pour .[deccrypasia@yahoo.com].*aléatoire * .DECP les. Ne retirez pas les extensions de DECP de ransomware par le changement de nom de fichier ou toute autre méthode manuelle, car elle peut entraîner des dommages unpreventable de vos données. Les pirates informatiques créent la plupart du temps de rançon que vous fournir les informations sur le prix du décryptage et des contacts. Dans le cas de DECP chiffreur, c'est appelé #DECP_README # .rtf et il contient les informations suivantes:

HOW TO RECOVER YOUR FILES?

WE HAVE TO INFORM YOU THAT ALL YOUR FILES WERE ENCRYPTED!

PLEASE BE SURE THAT YOUR FILES ARE NOT BROKEN!

Your files were encrypted with AES-128+RSA-2048 crypto algorithms.

* Please note that there is no way to decrypt your files without unique decryption key and special software. Your unique decryption key is securely stored on our server.

* Please note that all the attempts to recover your files by yourself or using third party tools will result only in irrevocable loss of your data!

* Please note that you can recover files only with your unique decryption key, which stored on our server.

HOW TO RECOVER FILES?

Please write us to the e-mail, we will send you instruction how to recover your data.

Our main e-mail: deccrypasia@yahoo.com

Our secondary e-mail: deccrypasia@protonmail.com

Our secondary e-mail: deccrypasia@aol.com

Please write to our main e-mail. If you will not receive answer in 24 hours, please write to our secondary e-mails! Please always check SPAM folder!

* Write on English or use professional translator

In subject line write your personal ID: *ID number*

For your assurance you can attach up to 3 small encrypted files to your message. We will decrypt and send you decrypted files for free.

* Please note that files must not contain any valuable information and their total size must be less than 5Mb.

Please don't worry, we can help you to RESTORE your server to original

state and decrypt all your files quickly and safely!

OUR HELP!

You have to pay for our help in Bitcoin Cryptocurrency.

Immidiately after payment we will send you (by e-mail) automatic decryption tool and your unique decryption key. You just have to start decryption tool on your server and all files will be automatically decrypted. All original file names will be restored too.

En outre, DECP ransomware change votre image de fond, assurer, que vous avez lu le message. Cette image ne fournit aucune nouvelle information, il est juste un résumé d'un fichier précédent.

Il est un grand risque pour leur faire confiance avec votre argent sans aucune garantie ferme. Vous pouvez facilement être trompés car ils ne doivent pas coller à leurs paroles car il n'y a aucune raison de vous aider. Voilà pourquoi nous vous conseillons d'éviter tout contact avec les rançons. Si vous devez supprimer ransomware de DECP et décrypter les fichiers .DECP mal, vous pouvez essayer nos solutions gratuitement!

Guide de l'article

- Comment supprimer DECP Ransomware de votre ordinateur

- Comment supprimer le cryptage DECP Ransomware de vos fichiers

- Récupération de données

- Outils de décryptage automatisés

- Versions antérieures de Windows

Comment supprimer DECP Ransomware de votre ordinateur?

Nous vous recommandons vivement d’utiliser un puissant programme anti-malware doté de cette menace dans sa base de données. Cela atténuera les risques d'une mauvaise installation, et supprimera DECP de votre ordinateur avec tous ses restes et les fichiers s'inscrire.

Solution pour Windows est: notre choix est Norton 360 . Norton 360 analyse votre ordinateur et détecte diverses menaces comme DECP, puis supprime le avec tous les fichiers malveillants liés, dossiers et clés de registre.

Si vous êtes un utilisateur de utilisateur de Mac, nous vous conseillons d'utiliser Combo Cleaner.

Comment décrypter .[deccrypasia@yahoo.com].*aléatoire * .DECP fichiers?

Une fois que vous avez supprimé le virus, vous pensez probablement comment décrypter .[deccrypasia@yahoo.com].*aléatoire * .DECP fichiers. On va examiner les moyens possibles pour décrypter vos fichiers.

Récupération des données de récupération de données

- Téléchargez et installez Récupération de données

- Sélectionnez les lecteurs et les dossiers où vous avez vos fichiers, puis cliquez Balayage (Scan).

- Choisissez tous les fichiers d'un dossier, puis appuyez sur Restaurer bouton.

- Gérer l'emplacement de l'exportation.

Téléchargement est une version d'évaluation pour la récupération de fichiers. Pour déverrouiller toutes les fonctionnalités et tous les outils, l'achat est requis ($49.99-299). En cliquant sur le bouton, vous acceptez CLUF et Politique de confidentialité. Téléchargement commencera automatiquement.

Restaurer les données à l'aide d'outils de déchiffrement automatisés

Malheureusement, en raison de la nouveauté de DECP ransomware, pour le moment, Il n'y a pas de déchiffreur automatique disponible pour ce cryptographe.. En plus, il n'est pas nécessaire d'investir dans le paiement d'une rançon. Vous êtes capable de récupérer des fichiers manuellement.

Vous pouvez essayer d'utiliser une de ces méthodes afin de restaurer vos données cryptées manuellement.

Restauration de données avec les versions précédentes de Windows

Cette fonctionnalité fonctionne dans Windows Vista (mais pas la version Home), Windows 7 et les versions ultérieures. Windows conserve des copies des fichiers et des dossiers que vous pouvez utiliser pour restaurer les données sur votre ordinateur. Afin de restaurer les données à partir du Windows Backup, prendrez les mesures suivantes:

- Ouvrez Ce PC et recherchez les dossiers que vous souhaitez restaurer;

- Faitez un clic droit sur le dossier et choisissez Restaurer les versions précédentes l'option;

- L'option vous montrera la liste de toutes les copies précédentes du dossier;

- Sélectionnez la date de restauration et l'option dont vous avez besoin: Ouvrez, Copie et Restaurer.