Comment supprimer Evengrepperrantoft.info

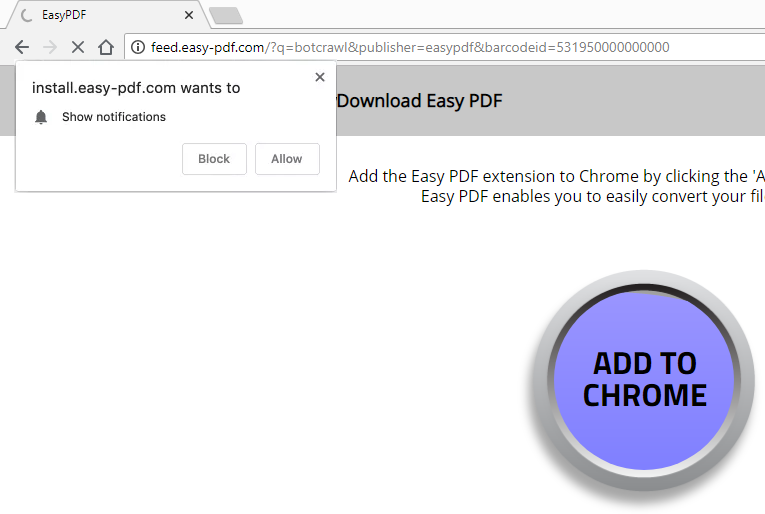

What is Evengrepperrantoft.info? Evengrepperrantoft.info is an adware that will demand insistently to enable push notifications. Une fois admis, your system will be clogged with pop-up advertisements and other commercial content. This activity is really frustrating to the user as advertisement comes to user’s screen from nowhere blocking content user views. En outre, it’s responsible for constant redirections … Lire la suite