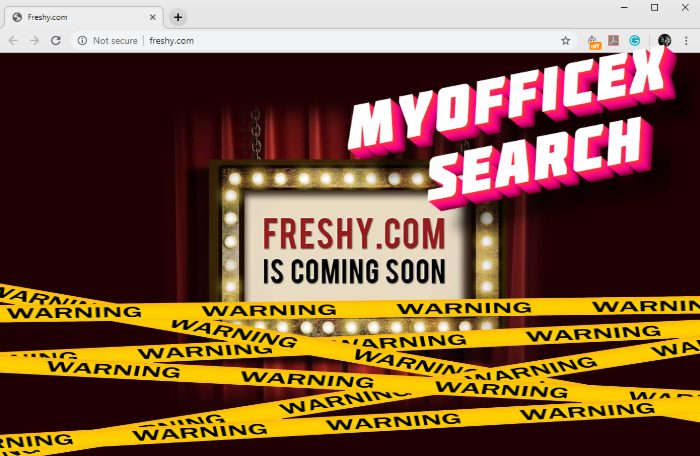

¿Cómo eliminar MyOfficeX Buscar secuestrador

¿Cuál es MyOfficeX Buscar? MyOfficeX Buscar pertenece a la familia de los virus secuestrador. Esto significa que este software malicioso cambia la configuración de tu navegador. Por lo general, este tipo de malware repartidas por haces (paquete de instalación con más de un programa) y los propios usuarios acepta instalar un software. Le recomendamos estar atento al instalar … Lee mas